样本分析

作者:媒体转发 时间:2018-03-31 09:23

360威胁情报中心曾在2018年2月发布了《2017中国高级持续性威胁(APT)研究报告》(详见参考资料[1]),报告指出利用Office漏洞、宏、DDE等相关技术进行APT攻击一直是APT组织的重要手段,整个2017年,先后有多个高危的Office漏洞以及相关利用技术被曝出,其中很大一部分已经被APT组织所使用。将Office作为攻击载体显然已经成为APT组织的首选。

360威胁情报中心自然会对Office相关的漏洞和利用技术重点关注并做持续跟踪,而在近日,基于威胁情报中心的数据,我们捕获到了一批利用多个Office OLE特性绕过杀软检测并执行宏代码的样本。和大多数的样本一样,这批样本最终会使用Office中的宏代码下载执行相关的远控/窃密软件,而通过我们的关联分析,幕后团伙疑似为ProjectM。

样本分析由于这类攻击样本在此前极少出现,所以相关杀软对这类样本的检出率还不够理想,以我们接下来分析的攻击样本在VirusTotal上的查杀情况来看,59家杀毒软件仅有3家能够检测查杀:

样本原始文件名为:Riggingin Pakistan Senate.doc(在巴基斯坦参议院索赔.doc),文档打开后会诱导用户允许文档编辑以触发OLE2Link,进而下载执行带有宏的Excel文档:

诱导执行带有恶意宏的Excel文档:

用户一旦单击“启用宏”,恶意宏代码则会继续下载执行窃密木马长期控制用户电脑,整个样本执行流程如下:

样本使用了多种技巧对抗杀软检测,这从攻击样本在VirusTotal上的查杀情况仅有3家可以检测即可看出,免杀技巧分析如下。

静态免杀

页脚中插入OLE2Link

样本在Office Word文档的页脚中插入OLE2Link对象以躲避杀软的检测,由于常见的基于OLE2Link的漏洞利用(比如CVE-2017-0199)都是在word\document.xml中插入远程的OLE对象,所以这导致大部分杀软并未检测到document.xml以外的组件中包含的威胁,样本在页脚中插入OLE2Link对象的分析如下:

1、 页脚文件word\footer2.xml中包含了一个Link对象,id为rId2:

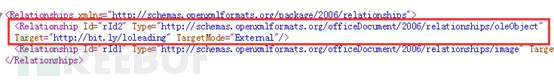

2、 word\_rels\footer2.xml.rels中可以看到rId2的具体内容:

3、 Link对象指向了hxxp://bit.ly/loleading,而bit.ly是一个生成短链接的网站,打开hxxp://bit.ly/loleading后将跳转至hxxp://。于是当受害者打开Riggingin Pakistan Senate.doc后,WinWord.exe会将10.doc下载并加载。