CTS-Labs披露AMD CPU重大漏洞,阴谋、炒作或真有干货?

作者:网友投稿 时间:2018-03-16 16:29

这家公司成立还不到一年的时间。他们为所作所为谋求经济利益;对其历史记录关键信息造假(创立过的公司造假);不合业界常规,只给了AMD 24小时反馈信息(一般来说这种规模的安全漏洞,需要给公司给予30-90天时间响应处理,见幽灵/熔毁漏洞的处理)

槽点1:公司年龄还不到1年他们在管理层介绍中提到该公司成立于2017年。

谋求财务利益:

我们对我的分析有充满信心,认为它是客观无偏见的。你可以给我们,直接或者间接建议,我们对报告中提及产品的公司在安全上面表现….。

槽点2:关于他们历史曾创立的企公司的陈述有造假:“In 2011, Ido co-founded NorthBit, a cyber-security consultancy firm recently acquired by Magic Leap。(见上段截图)”

他们CEO IDO 声称在2011年创建了Northbit, 然而,大家扒皮发现NorthBit 是2012年Ariel Shiftan 和 Gil Dabah创建的。

“Yaron Luk-Zilberman … He is also the founder and Managing Director of NineWells Capital, a hedge fund that invests in public equities internationally.”

“Yaron Luk-Zilberman 公司CFO,他还兼着NineWells Capital的创始人兼董事总经理,该公司是一家投资国际公共股票的对冲基金。”

然而扒皮结果:NineWells在过去12个月中没有公开记录的交易(总共雇用了不到11人)。(据彭博社消息称,他是公司唯一的管理成员)。

他们的首席技术官Ilia Luk-Zilberman显示有12年的工作经历,根据吃瓜群众人肉结果(Linkedin账户),并有任何第三方公司工作的经历,只有一些创业经历,他的初创公司链接都是回到了网站链接回CTS。(需要一个来查看)。

槽点3:对这样重大的漏洞反应时间,只给AMD 24小时时限大大违反业界30-90天的业界常规。

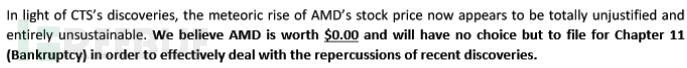

在新闻发布后的一个小时内,Viceroy研究会为AMD提供一个25页的讣告。

注意,其中提到AMD 值0刀,是不是很过分?

其他较小的注意事项:他获得CBNC的邀请,后来取消了……,期间究竟发生了什么?

作为一家安全公司,AMDFlaws和其网站主页都没有使用HTTPS协议,真的有高超的安全技术的么?还是另有隐情。

AMD反应在CTS 发布报告后,三个小时,3月13号AMD开放一个网站专门披露此问题细节,目前官方的回应是: